[Tutorial] Apa itu Trojan Akses Jauh & Bagaimana Mengesan / Mengeluarkannya? [Petua MiniTool]

What S Remote Access Trojan How Detect Remove It

Ringkasan:

Artikel ini yang disusun di laman web rasmi MiniTool memberikan ulasan lengkap mengenai trojan akses jauh. Ini merangkumi makna, fungsi, kesan buruk, pengesanan, penyingkiran, dan juga kaedah perlindungan. Bacalah kandungan di bawah ini dan dapatkan pemahaman yang mendalam mengenai trojan RAT.

Navigasi Pantas:

Definisi Trojan Akses Jauh

Apa itu Virus RAT?

Trojan akses jarak jauh (RAT), juga disebut creepware, adalah sejenis malware yang mengendalikan sistem melalui sambungan rangkaian jarak jauh. Ia menjangkiti komputer sasaran melalui protokol komunikasi yang dikonfigurasi khas dan memungkinkan penyerang mendapatkan akses jarak jauh yang tidak dibenarkan kepada mangsa.

Trojan RAT biasanya dipasang pada komputer tanpa pengetahuan pemiliknya dan selalunya sebagai kuda trojan atau muatan. Sebagai contoh, ia biasanya dimuat turun dengan tidak disertakan dengan lampiran e-mel, fail torrent, pautan web, atau program yang diinginkan pengguna seperti permainan. Walaupun serangan yang disasarkan oleh penyerang bermotivasi dapat menipu sasaran yang diinginkan untuk dipasang Penipuan RAT melalui taktik kejuruteraan sosial, atau bahkan melalui akses fizikal sementara mesin yang diinginkan.

Setelah masuk ke mesin mangsa, RAT perisian hasad akan menyembunyikan operasi berbahaya dari mangsa atau antivirus atau firewall dan menggunakan host yang dijangkiti untuk menyebarkan dirinya ke komputer lain yang rentan untuk membina botnet.

Apa yang dilakukan oleh virus RAT?

Oleh kerana trojan akses jauh memungkinkan kawalan pentadbiran, ia dapat melakukan hampir semua perkara di mesin mangsa.

- Dapatkan akses ke maklumat sulit termasuk nama pengguna, kata laluan, nombor keselamatan sosial, dan akaun kad kredit.

- Pantau penyemak imbas web dan aplikasi komputer lain untuk mendapatkan sejarah carian, e-mel, log sembang, dll.

- Rampas kamera web sistem dan rakam video.

- Pantau aktiviti pengguna dengan penekanan kekunci atau perisian intip.

- Ambil tangkapan skrin pada PC sasaran.

- Lihat, salin, muat turun, edit, atau hapus fail.

- Format pemacu cakera keras untuk menghapus data.

- Tukar tetapan komputer.

- Sebarkan perisian hasad dan virus.

Cara Menetapkan Dan Menggunakan Desktop Jauh Di Windows 10, Lihat Di Sini

Cara Menetapkan Dan Menggunakan Desktop Jauh Di Windows 10, Lihat Di SiniRamai orang mahu menetapkan dan menggunakan desktop jauh di Windows 10, tetapi tidak tahu caranya. Saya menulis ini untuk membantu mereka.

Baca LagiContoh Trojan Akses Jauh

Sejak RATUK spam wujud, terdapat banyak jenisnya.

1. Lubang Belakang

Backkit Orifice (BO) adalah salah satu contoh RAT yang paling terkenal. Itu dibuat oleh kumpulan penggodam bernama Cult of the Dead Cow (cDc) untuk menunjukkan kekurangan keselamatan dari sistem operasi Windows OS 9X (OS) Microsoft. Nama ini Mengeksploitasi RAT adalah permainan kata-kata pada perisian Microsoft BackOffice Server yang dapat mengawal banyak mesin sekaligus bergantung pada pengimejan.

Back Orifice adalah program komputer yang dibangunkan untuk pentadbiran sistem jauh. Ia membolehkan seseorang mengawal PC dari lokasi terpencil. Program ini bermula pada DEF CON 6 pada 1 Ogosst, 1998. Ia dicipta oleh Sir Dystic, anggota cDc.

Walaupun Back Orifice mempunyai tujuan yang sah, ciri-cirinya menjadikannya pilihan yang baik untuk penggunaan berbahaya. Atas sebab ini atau alasan lain, industri antivirus segera menyusun alat tersebut sebagai perisian hasad dan menambahkannya ke senarai karantina mereka.

Back Orifice mempunyai 2 varian sekuel, Back Orifice 2000 yang dirilis pada tahun 1999 dan Deep Back Orifice oleh organisasi peretas Kanada Perancis, QHA.

2. Sakula

Sakula, juga dikenali sebagai Sakurel dan VIPER, adalah trojan akses jarak jauh yang pertama kali muncul pada bulan November 2012. Ia digunakan dalam pencerobohan yang disasarkan sepanjang tahun 2015. Sakula membolehkan musuh menjalankan perintah interaktif dan memuat turun serta melaksanakan komponen tambahan.

6 Kaedah Memperbaiki Kesalahan Desktop Jauh Windows 10 Tidak Berfungsi

6 Kaedah Memperbaiki Kesalahan Desktop Jauh Windows 10 Tidak BerfungsiApabila anda cuba menyambungkan komputer jauh, tetapi ralat Desktop Jauh Windows 10 tidak berfungsi, maka anda boleh mencari kaedah untuk memperbaiki ralat dalam catatan ini.

Baca Lagi3. Sub7

Sub7, juga dikenali sebagai SubSeven atau Sub7Server, adalah Botnet RAT . Namanya diperoleh dengan mengeja NetBus ke belakang (suBteN) dan menukar sepuluh dengan tujuh.

Biasanya, Sub 7 membenarkan akses yang tidak dapat dikesan dan tidak dibenarkan. Jadi, ia biasanya dianggap sebagai trojan horse oleh industri keselamatan. Sub7 bekerja pada OS Windows 9x dan Windows NT, hingga dan termasuk Windows 8.1.

Sub7 belum dikekalkan sejak 2014.

4. PoisonIvy

PoisonIvy Keylogger RAT , juga dipanggil Backdoor.Darkmoon, membolehkan keylogging, screen / rakaman video , sistem pentadbiran, pemindahan fail, pencurian kata laluan, dan penyampaian lalu lintas. Ia dirancang oleh penggodam China sekitar tahun 2005 dan telah diterapkan dalam beberapa serangan yang menonjol termasuk serangan Nitro terhadap syarikat kimia dan pelanggaran alat pengesahan RSA SecurID, keduanya pada tahun 2011.

5. DarkComet

DarkComet dicipta oleh Jean-Pierre Lesueur, yang dikenali sebagai DarkCoderSc, pengaturcara bebas dan pengkod keselamatan komputer dari Perancis. Walaupun aplikasi RAT ini dikembangkan pada tahun 2008, aplikasi ini mulai berkembang pada awal tahun 2012.

Pada bulan Ogos 2018, DarkComet dihentikan selama-lamanya dan muat turunnya tidak lagi ditawarkan di laman web rasminya. Sebabnya adalah kerana penggunaannya dalam perang saudara Syria untuk memantau aktivis serta ketakutan pengarangnya untuk ditangkap atas alasan yang tidak disebutkan namanya.

NanoCore RAT Akan Mengawal PC Anda

NanoCore RAT Akan Mengawal PC AndaHarap perhatikan NanoCore RAT kerana lebih berbahaya daripada RAT rata-rata; ia akan menyerang sistem Windows dan mendapat kawalan sepenuhnya dari PC tersebut.

Baca LagiSelain contoh di atas, terdapat banyak program trojan akses jauh seperti CyberGate, Optix, ProRat, Shark, Turkojan, dan VorteX . Senarai lengkap alat RAT terlalu panjang untuk dipaparkan di sini dan masih berkembang.

Gejala Virus RAT

Bagaimana untuk mengetahui jika anda mempunyai virus RAT? Ia agak sukar. RAT dilindungi oleh alam semula jadi dan mungkin menggunakan nama fail acak atau struktur jalur fail untuk cuba mencegah pengenalan dirinya sendiri.

Lazimnya, a Virus cacing RAT tidak muncul dalam senarai program atau tugas yang dijalankan dan tindakannya serupa dengan program undang-undang. Selain itu, Perisian pengintip RAT akan menguruskan penggunaan sumber komputer dan menyekat peringatan prestasi PC yang rendah. Selain itu, penggodam RAT biasanya tidak akan melepaskan diri dengan memadam fail anda atau menggerakkan kursor semasa anda menggunakan komputer.

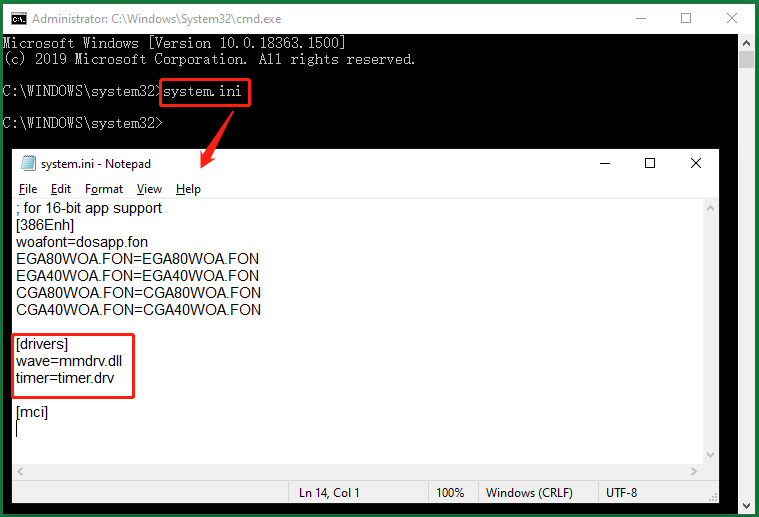

FYI: Gunakan System.ini untuk Mengenal Jangkitan RAT

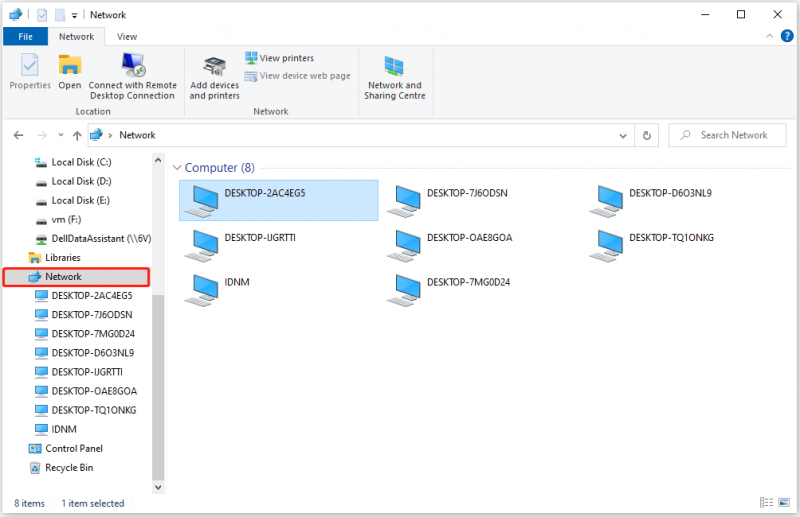

Buka arahan arahan dengan lebih baik sebagai pentadbir, ketik sistem.ini , dan tekan Masukkan . Kemudian, notepad akan muncul yang menunjukkan kepada anda beberapa perincian sistem anda. Lihat di pemandu bahagian, jika kelihatan ringkas seperti yang ditunjukkan oleh gambar di bawah, anda selamat. jika terdapat beberapa watak ganjil lain, mungkin ada beberapa alat jarak jauh yang mengakses sistem anda melalui beberapa port rangkaian anda.

Pengesanan Trojan Akses Jauh

Bagaimana mengesan trojan akses jauh? Sekiranya anda tidak dapat memutuskan sama ada anda menggunakan komputer virus RAT atau tidak hanya dengan gejala (terdapat beberapa gejala), anda perlu meminta bantuan luaran seperti bergantung pada program antivirus. Banyak aplikasi keselamatan biasa bagus Pengimbas virus RAT dan Pengesan RAT .

Alat Pembuangan Trojan Akses Jauh Teratas

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- Norton

- PC Matic

- Sophos

- Trend Mikro

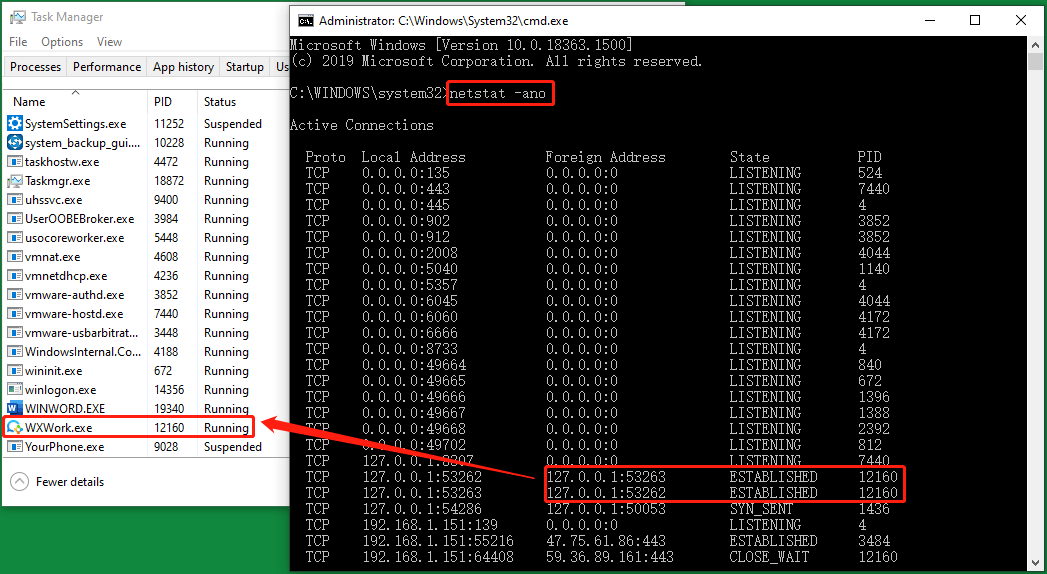

FIY: Cari RAT dengan CMD dan Pengurus Tugas

Anda boleh mencuba mengetahui item yang mencurigakan bersama Pengurus Tugas dan CMD. Jenis netstat -ano dalam arahan arahan anda dan cari tahu PID dari program yang telah ditetapkan yang mempunyai alamat IP asing dan muncul BERGANTI. Kemudian, cari PID yang sama di Perincian tab di Task Manager untuk mengetahui program sasaran. Namun, itu tidak bermaksud program sasaran adalah RAT yang pasti, hanya program yang mencurigakan. Untuk mengesahkan program yang diasaskan adalah malware RAT, diperlukan pengenalan lebih lanjut.

Anda juga boleh menggunakan alamat IP asing yang mencurigakan untuk mengetahui lokasinya yang didaftarkan secara dalam talian. Banyak laman web yang boleh membantu anda melakukannya https://whatismyipaddress.com/ . Sekiranya lokasi tersebut tidak mempunyai hubungan dengan anda sepenuhnya, bukan lokasi rakan, syarikat, saudara, sekolah, VPN, dll., Itu mungkin adalah lokasi penggodam.

Penghapusan Trojan Akses Jauh

Bagaimana cara membuang trojan akses jauh? Atau, bagaimana untuk menyingkirkan virus RAT?

Tahap 1

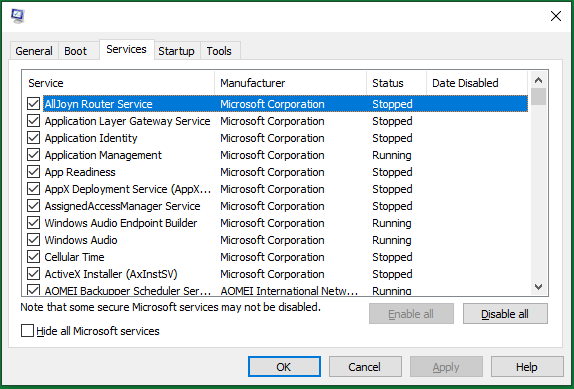

Sekiranya anda dapat mencari fail atau program berbahaya tertentu, hapus fail dari komputer anda atau sekurang-kurangnya tamatkan prosesnya. Anda boleh melakukan ini di Task Manager atau Utiliti Windows MSConfig .

Jenis salah faham dalam Windows Run dan tekan Masukkan atau klik okey untuk mencetuskan tetingkap MSConfig. Di sana, beralih ke Perkhidmatan tab, cari perkhidmatan sasaran dan lumpuhkannya.

Mulakan semula mesin anda setelah anda menyahpasang atau menyekat beberapa program atau perkhidmatan.

Tahap 2

Pasang dan jalankan a Penghilang RAT seperti Malwarebytes Anti-Malware dan Anti-Exploit untuk membuang fail dan pengubahsuaian pendaftaran yang berkaitan.

Tahap 3

Gunakan alat periksa, seperti Autorun.exe, untuk memeriksa fail dan program yang mencurigakan yang bermula ketika windows boot.

Tahap 4

Periksa sambungan rangkaian yang keluar atau masuk ke sistem anda yang seharusnya tidak ada. Atau, putuskan sambungan Internet anda secara langsung.

Bagaimana Melindungi Diri Anda dari RAT Cyber Attack?

Sama seperti melindungi diri anda dari ancaman perisian hasad rangkaian lain, untuk perlindungan trojan akses jauh, secara amnya, anda perlu mengelakkan memuat turun item yang tidak diketahui; sentiasa mengemas kini antimalware dan firewall, menukar nama pengguna dan kata laluan anda dengan kerap; (untuk perspektif pentadbiran) sekat port yang tidak digunakan, matikan perkhidmatan yang tidak digunakan, dan pantau lalu lintas keluar.

# 1 Elakkan Muat turun dari Sumber Tidak Dipercayai

Pertama sekali, pencegahan yang paling berkesan dan paling mudah adalah tidak memuat turun fail dari sumber yang tidak selamat. Sebagai gantinya, selalu dapatkan apa yang anda mahukan dari lokasi yang dipercayai, sah, rasmi, dan selamat seperti laman web rasmi, kedai sah, dan sumber yang terkenal.

# 2 Pastikan Firewall dan Antivirus terkini

Tidak kira program firewall atau antimalware yang anda miliki, atau bahkan jika anda mempunyai lebih dari satu, tetap pastikan semua perkhidmatan keselamatan sentiasa dikemas kini. Versi terbaru selalu menggunakan teknologi keselamatan terkini dan direka khas untuk ancaman popular semasa.

Malwarebytes yang disebutkan di atas dan antivirus lain juga dapat mencegah vektor jangkitan awal daripada membiarkan sistem terganggu.

# 3 Tukar nama pengguna dan kata laluan anda secara berkala

Adalah kebiasaan yang baik untuk menukar pelbagai akaun anda secara berkala untuk memerangi pencurian akaun, terutamanya untuk kata laluan. Selain itu, anda disarankan untuk memanfaatkan pelbagai jenis ciri keselamatan yang disediakan oleh vendor perkhidmatan untuk mengamankan akaun anda seperti pengesahan dua faktor (2FA).

6 Pengesanan Malware / 18 Jenis Malware / 20 Alat Penghapusan Perisian Malware

6 Pengesanan Malware / 18 Jenis Malware / 20 Alat Penghapusan Perisian MalwareApakah pengesanan perisian intip dan perisian hasad? Bagaimana menjalankan pengesanan malware? Bagaimana untuk mengetahui sama ada anda dijangkiti perisian hasad? Bagaimana untuk bertahan dari serangan malware?

Baca Lagi# 4 Tingkatkan Program Perundangan Anda

Oleh kerana trojan akses jarak jauh RAT mungkin akan menggunakan aplikasi yang sah di komputer anda, sebaiknya tingkatkan aplikasi tersebut ke versi terbarunya. Program tersebut merangkumi penyemak imbas anda, aplikasi sembang, permainan, pelayan e-mel, alat video / audio / foto / tangkapan skrin, aplikasi kerja ...

# 5 Tingkatkan Sistem Komputer

Sudah tentu, jangan lupa menambal OS anda dengan kemas kini terkini. Biasanya, kemas kini sistem merangkumi patch dan penyelesaian untuk kelemahan, eksploitasi, kesalahan, bug, backdoor, dan sebagainya baru-baru ini. Untuk menaik taraf sistem operasi untuk melindungi keseluruhan mesin anda!

Sandarkan Fail Terhadap Virus Perisian RAT

Sering kali RAT siber tidak dapat dikesan selama bertahun-tahun di stesen kerja atau rangkaian. Ini menunjukkan bahawa program antivirus tidak sempurna dan tidak boleh dianggap sebagai semua dan akhir untuk perlindungan RAT.

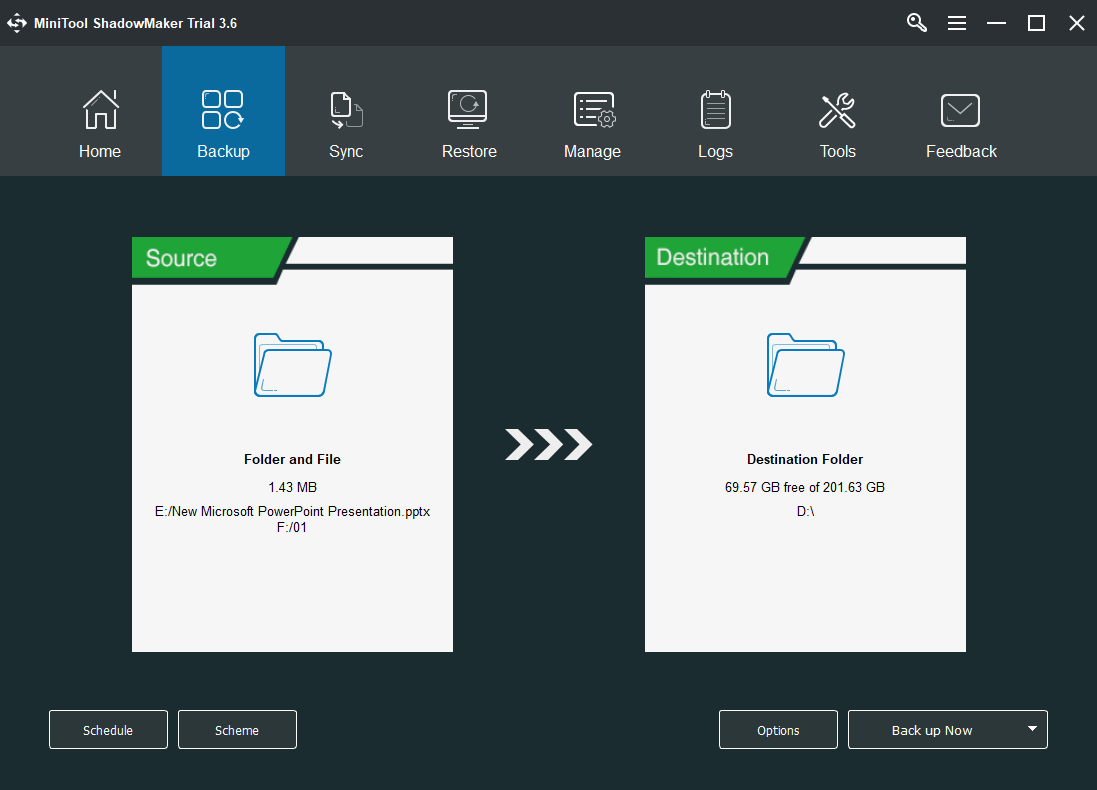

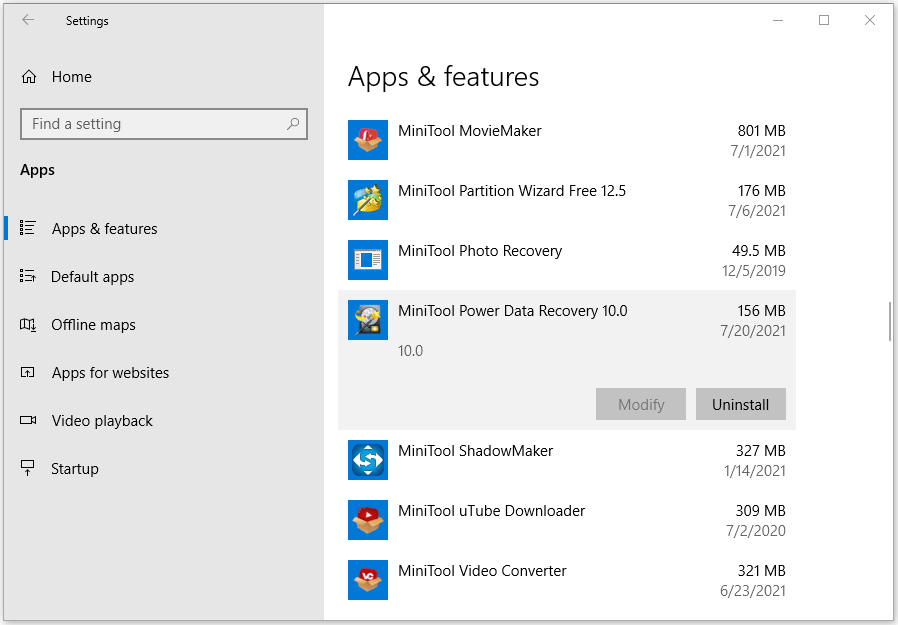

Lalu, apa lagi yang boleh anda lakukan untuk melindungi fail komputer anda daripada diedit, dihapus, atau dimusnahkan? Nasib baik, anda masih boleh mendapatkan kembali data anda setelah serangan RAT malware jika anda mempunyai salinan sandarannya. Namun, anda harus membuat salinannya sebelum anda kehilangan fail asalnya dengan alat yang boleh dipercayai dan bebas RAT seperti MiniTool ShadowMaker, yang merupakan program sandaran profesional dan hebat untuk komputer Windows.

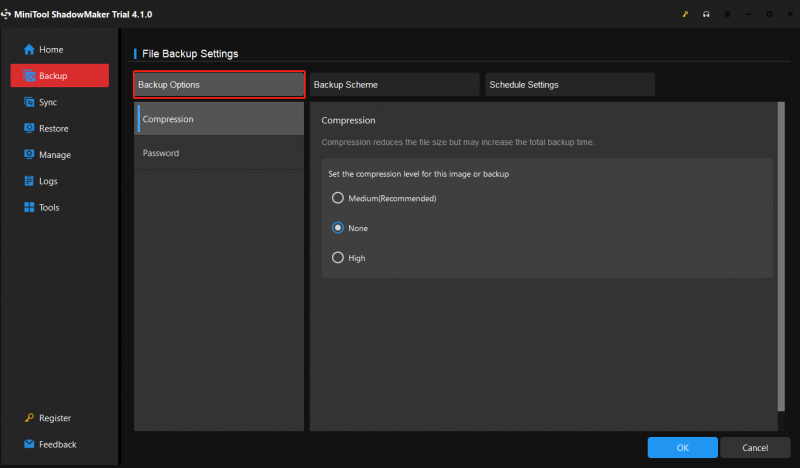

Langkah 1. Muat turun MiniTool ShadowMaker dari laman web rasminya atau butang pautan yang dibenarkan di atas.

Langkah 2. Pasang dan lancarkan alat pada PC anda.

Langkah 3. Sekiranya anda mendapat versi Percubaannya, anda akan diminta untuk membeli edisi berbayarnya. Sekiranya anda tidak mahu membayar, klik sahaja Teruskan Percubaan pilihan di kanan atas untuk menikmati fungsi percubaannya, yang sama dengan ciri formal hanya dengan had masa.

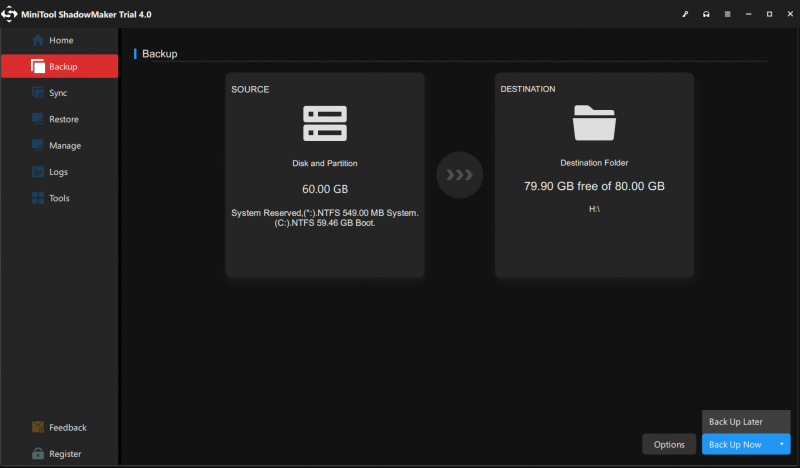

Langkah 4. Apabila anda memasuki antara muka utamanya, klik Sandaran tab di menu atas.

Langkah 5. Di tab Sandaran, tentukan Sumber fail yang akan anda salin dan Destinasi lokasi yang anda ingin simpan gambar sandaran.

Langkah 6. Klik Sandarkan Sekarang butang di kanan bawah untuk menjalankan proses.

Selebihnya adalah menunggu kejayaan tugas. Anda boleh mengatur jadual untuk membuat sandaran fail tersebut secara automatik setiap hari, mingguan, bulanan, atau ketika sistem log masuk / mati pada Langkah 5 di atas sebelum proses dimulakan atau di tab Urus selepas proses. Anda juga boleh menentukan jenis sandaran yang akan dijalankan, penuh, tambahan, atau pembezaan, serta berapa banyak versi gambar sandaran yang harus disimpan sekiranya kehabisan ruang penyimpanan.

![[Tetap] 3 Cara Teratas Boleh Digunakan untuk Menyelesaikan Penggunaan CPU yang Tinggi Discord](https://gov-civil-setubal.pt/img/news/34/top-3-workable-ways-solve-discord-high-cpu-usage.png)

![Bolehkah Saya Padamkan Fail Pengoptimuman Penghantaran? Ya, Anda Boleh Melakukannya [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/03/can-i-delete-delivery-optimization-files.png)

![4 Kaedah untuk Memperbaiki Kesalahan Pengaktifan Windows 10 0xC004C003 [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/29/4-methods-fix-windows-10-activation-error-0xc004c003.jpg)

![Bagaimana Anda Boleh Memperbaiki Masalah Pendikit CPU Pada Windows [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/31/how-can-you-fix-cpu-throttling-issues-windows.png)

![Selesaikan - Komputer dihidupkan dan dimatikan berulang kali [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/58/solved-computer-turns.png)

![Tukar Pilihan Carian pada Windows 10 untuk Fail dan Folder [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/38/change-search-options-windows-10.jpg)

![Perbaikan Penuh Kerana Memori Tidak Cukup Atau Ruang Cakera [Petua MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/76/full-fixes-there-is-not-enough-memory.png)

![Pemulihan Fail Desktop yang Hilang: Anda Boleh Memulihkan Fail Desktop dengan Mudah [Petua MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/54/lost-desktop-file-recovery.jpg)

![Apa yang Perlu Dilakukan Sekiranya Anda Tidak Dapat Mengubah Nama Pengguna Twitch pada Windows 10 [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/84/what-do-if-you-can-t-change-twitch-username-windows-10.jpg)