[Dijelaskan] Topi Putih lwn Topi Hitam - Apa Perbezaannya

Dijelaskan Topi Putih Lwn Topi Hitam Apa Perbezaannya

Apabila menghadapi semua jenis saluran penggodaman, orang sentiasa buntu untuk melakukan apa. Contohnya, adakah anda tahu sesuatu tentang White Hat dan Black Hat? Mereka bukan sesuatu tentang hiasan kain tetapi teknologi maklumat. Untuk maklumat lanjut, artikel mengenai White hat vs Black Hat di Laman Web MiniTool akan mendedahkannya.

Pertama sekali, sama ada White Hat atau Black Hat, kedua-duanya digunakan untuk mengklasifikasikan penggodam, yang diilhamkan oleh filem Barat awal, di mana wira boleh dikenal pasti oleh topi putih yang mereka pakai dan penjahat oleh topi hitam mereka.

Oleh itu, anda boleh dengan mudah mengetahui bahawa tidak semua penggodam dianggap sebagai musuh yang berniat jahat. Kategori utama untuk penggodam diklasifikasikan kepada tiga jenis – Penggodam White Hat, Penggodam Topi Hitam dan Penggodam Topi Kelabu, yang mana anda juga boleh mendiskriminasi berdasarkan motif mereka – Penggodam beretika, Penggodam berniat jahat dan penggodam tidak berniat jahat tetapi tidak selalu beretika.

Oleh itu, untuk mengetahui perbezaan antara White Hat dan Black Hat, anda boleh mulakan dengan definisi dan prinsip kerja mereka.

Apa Itu Topi Putih?

Istilah siber – Penggodam White Hat merujuk kepada pengaturcara yang mengambil kedudukan penggodam dan menyerang sistemnya sendiri untuk memeriksa kelemahan keselamatan. Mereka melakukannya dengan cara yang sama seperti yang digunakan oleh penggodam (biasanya dirujuk sebagai penggodam Black Hat) untuk mengganggu serangan, tetapi mereka melakukannya untuk mengekalkan keselamatan.

Mereka biasanya mempunyai kepakaran berkemahiran tinggi dan pengetahuan profesional untuk mencari kelemahan dalam sistem tetapi berbeza daripada penggodam Black Hat, mereka diberi kuasa atau diperakui untuk menggodam rangkaian organisasi dan sistem komputer supaya kelemahan dalam sistem keselamatan dapat didedahkan dan mereka dapat untuk mencari cara mereka melindungi mereka daripada serangan luar dan pelanggaran data.

Banyak perusahaan dan kerajaan bermati-matian untuk profesional tersebut meningkatkan tembok pertahanan mereka. Penggodam White Hat tersebut selalunya mendapat bayaran tinggi dan mereka juga boleh bekerja untuk kepentingan peribadi.

Apa Itu Topi Hitam?

Penggodam Black Hat sering menggunakan kemahiran mereka untuk mencuri sumber orang lain di rangkaian atau memecahkan perisian yang dikenakan untuk keuntungan. Walaupun pada pandangan mereka ia adalah kerana teknologi, tingkah laku ini sering mengganggu susunan keseluruhan pasaran atau membocorkan privasi orang lain.

Mereka boleh menceroboh sistem, mencuri maklumat, memanipulasi data dan menjejaskan keselamatan dan serangan mereka boleh terdiri daripada penyebaran Perisian Hasad yang mudah kepada eksploitasi kerentanan yang kompleks dan kecurian data.

Topi Putih vs Topi Hitam

White Hat vs Black Hat Niat

Motif mereka adalah perbezaan terbesar antara penggodam White Hat dan penggodam Black Hat.

Seperti yang telah kami nyatakan sebelum ini, untuk mengenal pasti musuh dan rakan kongsi anda dengan lebih baik, penggodam telah dibahagikan kepada penggodam beretika dan penggodam berniat jahat, yang bermaksud sesetengah daripada mereka melakukan serangan sistem atas sebab yang baik dan sah tetapi sesetengahnya untuk keuntungan kewangan, kepentingan politik atau balas dendam yang berniat jahat. .

Jika tidak, walaupun mereka menggunakan saluran yang sama untuk menggunakan serangan, selagi tindakan itu diluluskan oleh yang diserang, penyerang boleh kelihatan sah dan beretika.

Penggodaman etika diterima oleh pengiktirafan sosial, yang dikenali sebagai 'pembela keselamatan maklumat', 'penjaga' dunia Internet, dan tulang belakang yang sangat diperlukan dalam konteks 'Internet +'; Penggodaman Black Hat tergolong dalam acara haram kerana peraturan sosialnya yang mengganggu.

Teknik Topi Putih vs Topi Hitam

Walaupun penggodam White Hat dan penggodam Black Hat kedua-duanya bertujuan untuk menyerang sistem dan mencari kelemahan dalam sistem keselamatan, teknik dan kaedahnya berbeza.

Menggodam Topi Putih

1. Kejuruteraan sosial

Kejuruteraan sosial adalah mengenai memperdaya dan memanipulasi mangsa untuk melakukan sesuatu yang tidak sepatutnya, seperti membuat pemindahan wayar, berkongsi bukti kelayakan log masuk dan sebagainya.

2. Ujian penembusan

Ujian penembusan bertujuan untuk mendedahkan kelemahan dan kelemahan dalam pertahanan dan titik akhir organisasi supaya ia boleh diperbetulkan.

3. Peninjauan dan penyelidikan

Ini melibatkan melakukan penyelidikan ke atas organisasi untuk mencari kelemahan dalam infrastruktur fizikal dan IT. Matlamatnya adalah untuk mendapatkan maklumat yang mencukupi untuk mengenal pasti cara untuk memintas kawalan dan mekanisme keselamatan secara sah tanpa melanggar atau memusnahkan apa-apa.

4. Pengaturcaraan

Penggodam White Hat mencipta honeypot sebagai umpan yang memikat penjenayah siber untuk mengalih perhatian mereka dan mendapatkan maklumat berharga tentang penyerang mereka.

5. Gunakan pelbagai alat digital dan fizikal

Mereka boleh memasang bot dan perisian hasad lain dan mendapat akses kepada rangkaian atau pelayan.

Penggodaman Topi Hitam

Teknik penggodam topi hitam sentiasa berkembang tetapi kaedah serangan utama tidak akan berubah terlalu banyak. Berikut ialah senarai teknik penggodaman yang mungkin anda hadapi.

1. Serangan pancingan data

Pancingan data ialah sejenis serangan keselamatan siber semasa pelakon berniat jahat menghantar mesej berpura-pura menjadi orang atau entiti yang dipercayai.

2. Serangan DDoS

Serangan DDoS ialah percubaan untuk merosakkan perkhidmatan dalam talian dengan membanjirinya dengan trafik yang dijana secara sintetik. Untuk mengetahui butiran lanjut tentang serangan DDoS, sila rujuk artikel ini: Apakah Serangan DDoS? Cara Mencegah Serangan DDoS .

3. Virus Trojan

Virus Trojan ialah sejenis perisian hasad yang menyembunyikan kandungannya yang sebenar, menyamar sebagai perisian percuma, video atau muzik, atau muncul sebagai iklan yang sah, untuk memperdaya pengguna menganggap ia fail yang tidak berbahaya.

4. Beberapa teknik popular lain termasuk:

- Bom logik

- Pengelogan kunci

- Perisian tebusan

- W.A.P palsu

- Kekerasan

- Tukar serangan

- Kecurian biskut

- Serangan umpan

Prinsip Kerja Topi Putih lwn Topi Hitam

Selain daripada motif dan teknik kerja mereka, anda boleh membezakan mereka dengan prinsip kerja mereka.

Penggodam White Hat

Terdapat lima peringkat untuk penggodam White Hat:

Peringkat 1: Jejak kaki

Jejak kaki ialah teknik untuk mengumpul sebanyak mungkin maklumat tentang sistem komputer, infrastruktur dan rangkaian yang disasarkan untuk mengenal pasti peluang untuk menembusinya. Ia adalah salah satu kaedah yang paling berkesan untuk mengenal pasti kelemahan.

Peringkat 2: Mengimbas

Selepas mengumpul maklumat yang diperlukan, penggodam akan mula mengakses rangkaian dan menyelongkar maklumat, seperti akaun pengguna, bukti kelayakan dan alamat IP.

Peringkat 3: Mendapat akses

Fasa ini adalah di mana penyerang memecah masuk ke dalam sistem/rangkaian menggunakan pelbagai alat atau kaedah. Selepas memasuki sistem, dia perlu meningkatkan keistimewaannya ke peringkat pentadbir supaya dia boleh memasang aplikasi yang dia perlukan atau mengubah suai data atau menyembunyikan data.

Peringkat 4: Mengekalkan akses

Ia adalah proses di mana penggodam telah mendapat akses kepada sistem. Selepas mendapat akses, penggodam memasang beberapa pintu belakang untuk masuk ke dalam sistem apabila dia memerlukan akses kepada sistem milik ini pada masa hadapan.

Peringkat 5: Analisis

Analisis kerentanan ialah prosedur untuk memeriksa semua kelemahan dalam sistem, komputer dan alatan ekosistem lain. Analisis kelemahan membantu dalam menganalisis, mengiktiraf dan menentukan kedudukan kelemahan.

Ia membantu dengan pengenalpastian dan penilaian butiran ancaman, membolehkan kami menyimpan resolusi untuk melindungi mereka daripada penggodam.

Penggodam Black Hat

- Cipta dan lancarkan serangan perisian hasad dan DDoS untuk mengganggu operasi dan menyebabkan huru-hara dan kemusnahan umum.

- Cipta profil media sosial palsu orang yang anda percayai untuk memanipulasi anda untuk mendedahkan maklumat sulit atau perbankan.

- Curi data pengguna dengan menembusi pangkalan data bocor.

- Sebarkan perisian hasad atau menipu orang dengan menggunakan serangan pancingan data.

- Sentiasa mencari kelemahan untuk mencari cara untuk mengeksploitasinya untuk kepentingan peribadi.

- Pasang perisian pengintip pada peranti sasaran mereka untuk memeras ugut mangsa.

Bagaimana untuk Melindungi Diri Anda daripada Penggodam Black Hat?

Jangan Akses Data Peribadi atau Kewangan dengan Wi-Fi Awam

Ancaman terbesar kepada keselamatan Wi-Fi percuma ialah keupayaan penggodam untuk meletakkan dirinya di antara anda dan titik sambungan. Jadi daripada bercakap terus dengan hotspot, anda menghantar maklumat anda kepada penggodam, yang kemudiannya menyampaikannya.

Matikan Ciri yang Anda Tidak Perlukan

Selain daripada Wi-Fi anda, sebarang ciri yang boleh menjadi jambatan antara anda dan penggodam adalah berbahaya, seperti GPS, Bluetooth dan beberapa apl. Anda hanya boleh menghidupkannya hanya apabila anda memerlukannya.

Pilih Apl Anda dengan Bijak

Apl ialah saluran biasa untuk menyembunyikan kod hasad. Untuk mengelakkannya, lebih baik anda memuat turun dan memasang program daripada tapak web yang boleh dipercayai sekiranya beberapa pautan akan membawa anda virus berbahaya dan program yang dilampirkan.

Selain itu, hanya ingat untuk mengemas kini apl anda dengan kerap dan mengalih keluar program yang tidak diperlukan itu tepat pada masanya.

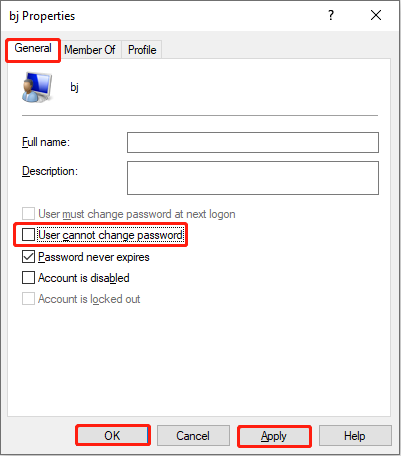

Gunakan Kata Laluan, Kod Kunci atau Penyulitan.

- Gunakan pengurus kata laluan yang disulitkan bereputasi.

- Pastikan kata laluan anda sekurang-kurangnya lapan aksara panjang, dengan gabungan huruf besar dan kecil, serta sertakan nombor atau aksara lain.

- Gunakan ciri penyulitan storan.

- Tetapkan skrin anda kepada tamat masa selepas lima minit atau kurang.

Sandarkan Data Anda Terdahulu

Selepas mengkaji perbezaan antara Topi Putih dan Topi Hitam, anda mempunyai gambaran umum tentang ciri-ciri tersebut dan cara membezakannya. Walau bagaimanapun, walaupun gambar telah ditunjukkan dan pelan berjaga-jaga telah didedahkan, setiap butiran yang diabaikan boleh membolehkan anda menjadi sasaran yang terdedah di hadapan penggodam.

Untuk meminimumkan kerugian anda dan mengelakkan ranap sistem atau bencana teruk lain yang dibuat oleh penggodam, menyediakan pelan sandaran sentiasa boleh menjadi pilihan terakhir anda untuk memulihkan data anda yang hilang. MiniTool ShadowMaker telah menumpukan dirinya kepada bidang ini selama bertahun-tahun dan melihat kemajuan dan kejayaan yang lebih besar.

Untuk membuat sandaran dengan MiniTool ShadowMaker, anda perlu memuat turun dan memasang program terlebih dahulu dan anda akan mendapat versi percubaan percuma selama 30 hari.

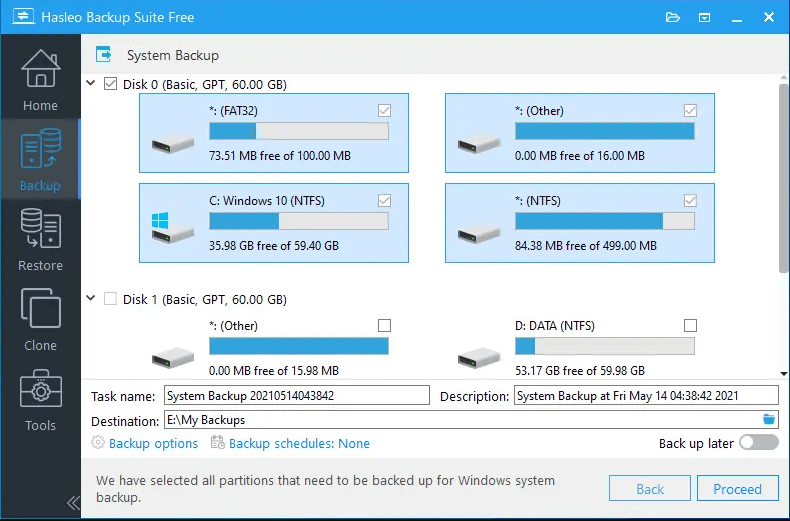

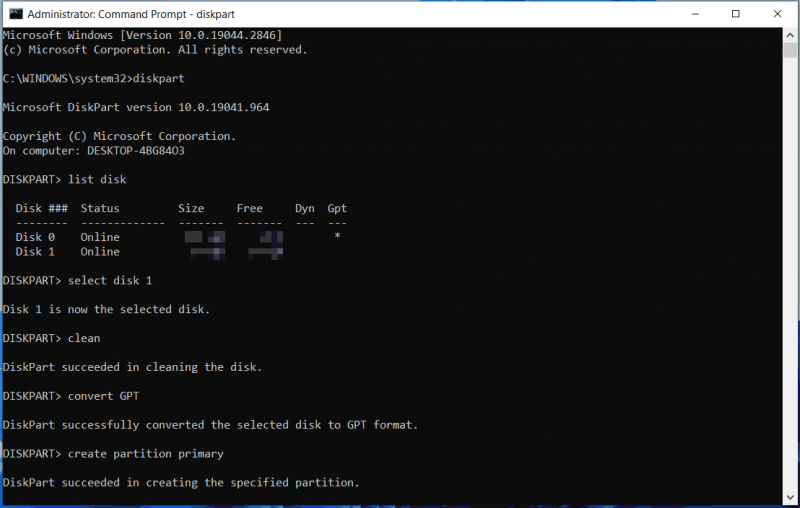

Langkah 1: Klik Teruskan percubaan untuk memasuki program dan bertukar kepada Sandaran tab.

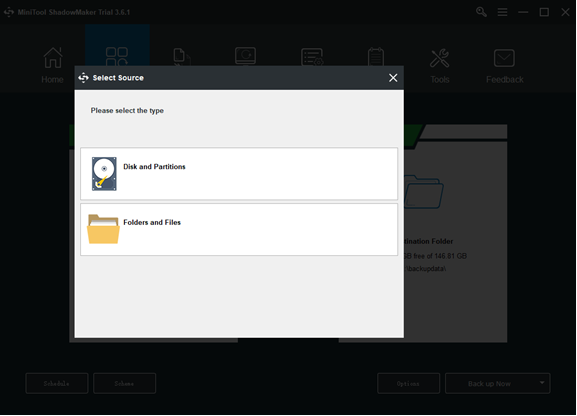

Langkah 2: Klik pada Sumber bahagian dan dalam tetingkap pop timbul anda boleh memilih kandungan sandaran termasuk sistem, cakera, partition, folder dan fail. Secara lalai, sistem telah ditetapkan sebagai sumber sandaran.

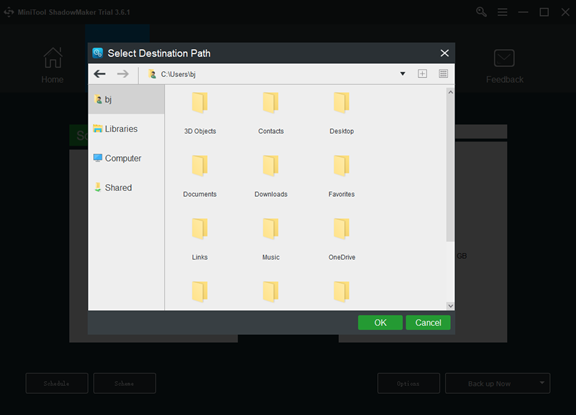

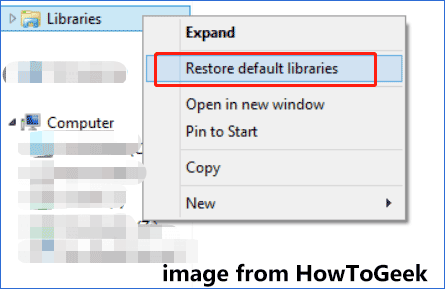

Langkah 3: Pergi ke Destinasi bahagian di mana anda boleh melihat empat pilihan yang mengandungi Folder akaun pentadbir , Perpustakaan , Komputer , dan Dikongsi . Kemudian pilih laluan destinasi anda. Dan kemudian klik okey untuk menyimpan perubahan anda.

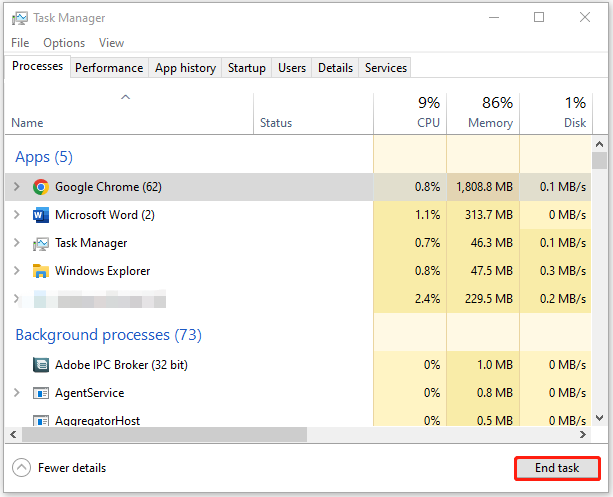

Langkah 4: Klik pada Sandarkan Sekarang pilihan untuk memulakan proses dengan segera atau Sandarkan Kemudian pilihan untuk menangguhkan sandaran. Tugas sandaran yang tertunda adalah pada Mengurus muka surat.

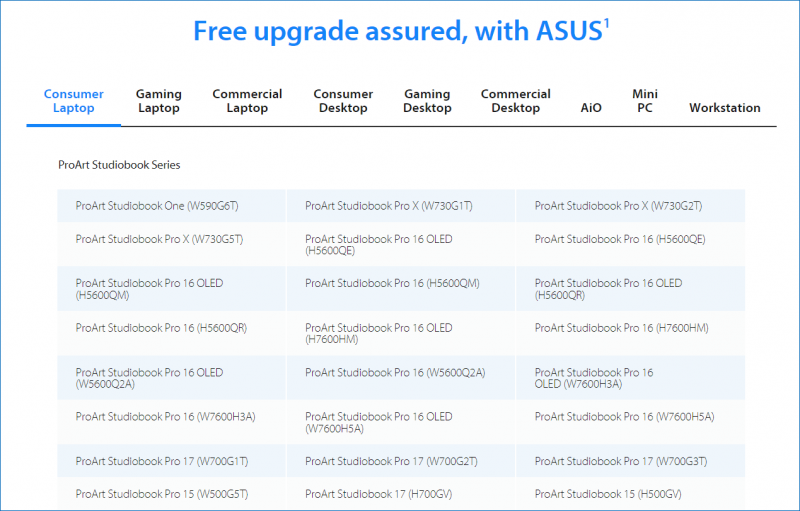

Selain itu, dengan MiniTool ShadowMaker, anda boleh menyegerakkan fail atau cakera klon anda. Perkhidmatan yang anda boleh nikmati adalah lebih daripada sandaran. Salah satu fungsi yang berguna - Pemulihan Sejagat – boleh membantu anda menyelesaikan isu ketidakserasian jika anda ingin memulihkan sistem pada komputer lain.

Pokoknya:

Dalam kebanyakan kes, adalah sukar untuk benar-benar menghalang semua peristiwa penggodaman jika anda berisiko tinggi mendedahkan data penting dan berharga anda kepada luar yang agak mudah ditemui dalam dunia yang berkaitan dengan Internet ini. Bagaimanapun, beberapa kaedah boleh membantu anda meminimumkan kerugian dan pelan sandaran boleh menjadi pilihan terakhir anda.

Jika anda menghadapi sebarang masalah semasa menggunakan MiniTool ShadowMaker, anda boleh meninggalkan mesej di zon komen berikut dan kami akan membalas secepat mungkin. Jika anda memerlukan sebarang bantuan semasa menggunakan perisian MiniTool, anda boleh menghubungi kami melalui [e-mel dilindungi] .

Soalan Lazim Topi Putih lwn Topi Hitam

Adakah topi putih sah?Topi putih patut dihormati undang-undang. Tetapi White Hats juga boleh mempunyai pendedahan undang-undang dan terdedah kepada tindakan undang-undang, walaupun apabila mereka menggodam sistem dengan niat yang baik, tetapi pada dasarnya melakukannya tanpa diminta atau tanpa diundang dalam konteks penglibatan kontrak rasmi oleh pengetua.

Apakah 3 jenis penggodam?Terdapat tiga jenis penggodam yang terkenal dalam dunia keselamatan maklumat: topi hitam, topi putih dan topi kelabu. Perihalan topi berwarna ini dilahirkan ketika penggodam cuba membezakan diri mereka dan memisahkan penggodam yang baik daripada yang buruk.

Adakah penggodam topi putih dibayar?CEH ialah kelayakan vendor neutral, dan profesional yang diperakui CEH mendapat permintaan tinggi. Gaji median penggodam beretika adalah melebihi ,000, menurut PayScale, dan julat teratas boleh mencapai lebih 0,000.

Bagaimanakah penggodam topi hitam membuat wang?Terdapat beberapa cara untuk mendapatkan wang sebagai topi hitam. Sebahagian daripada mereka adalah penggodam untuk disewa; pada asasnya tentera upahan dalam talian. Cara lain termasuk mencuri maklumat kad kredit daripada mangsa, menjual nombor di web gelap atau menggunakan mesin mangsa untuk perlombongan kripto.

![Adakah Bitdefender Selamat untuk Muat Turun/Pasang/Gunakan? Inilah Jawapannya! [Petua MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/56/is-bitdefender-safe-to-download/install/use-here-is-the-answer-minitool-tips-1.png)

![[Pembetulan Pantas] Dota 2 Lag, Gagap dan FPS Rendah pada Windows 10 11](https://gov-civil-setubal.pt/img/news/90/quick-fixes-dota-2-lag-stuttering-and-low-fps-on-windows-10-11-1.png)

![Cara Membetulkan Video Tidak Dimainkan pada Telefon Android [Panduan Muktamad]](https://gov-civil-setubal.pt/img/blog/60/how-fix-videos-not-playing-android-phone.jpg)

![Bagaimana untuk Memindahkan Pemilik Google Drive? Ikuti Panduan Di Bawah! [Petua MiniTool]](https://gov-civil-setubal.pt/img/news/6D/how-to-transfer-google-drive-owner-follow-the-guide-below-minitool-tips-1.png)

![Apa yang Mengambil Ruang di Hard Drive Anda & Bagaimana Mengosongkan Ruang [Petua MiniTool]](https://gov-civil-setubal.pt/img/disk-partition-tips/50/whats-taking-up-space-your-hard-drive-how-free-up-space.jpg)

![7 Kaedah Teratas untuk Memperbaiki Gegaran League of Legends [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/49/top-7-ways-fix-league-legends-stuttering.png)

![Ekstrak Foto dengan Mudah dari iPhone Backup dengan Cara Ini [Petua MiniTool]](https://gov-civil-setubal.pt/img/ios-file-recovery-tips/07/easily-extract-photos-from-iphone-backup-with-these-ways.jpg)